- Door

- Arnout Veenman

- geplaatst op

- 31 juli 2008 08:08 uur

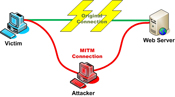

Volgens SIDN is maar liefst 1 op de 3 DNS-servers nog niet gepatcht tegen het DNS-lek en daarmee kwetsbaar voor ondermeer cache poisoning. Die conclusie trekt SIDN op basis van analyse van data van haar eigen nameservers, waarmee mag worden aangenomen dat de conclusie zeer accuraat is.

Volgens SIDN is maar liefst 1 op de 3 DNS-servers nog niet gepatcht tegen het DNS-lek en daarmee kwetsbaar voor ondermeer cache poisoning. Die conclusie trekt SIDN op basis van analyse van data van haar eigen nameservers, waarmee mag worden aangenomen dat de conclusie zeer accuraat is.

Deze conclusie van SIDN onderschrijft het eerdere bericht op ISPam.nl dat access ISP’s traag zijn met het patchen van hun DNS-servers. Ookal zullen .nl-domeinnamen het meeste vanuit Nederland via Nederlandse ISP’s worden geraadpleegd hebben de statistieken van SIDN natuurlijk niet alleen betrekking op Nederlandse DNS-servers.

SIDN heeft aangekondigd enkele grote ISP’s en telco’s zelf te benaderen om ze op de hoogte te stellen van het feit dat hun DNS-servers nog niet gepatcht zijn. Daarnaast werkt SIDN samen met GOVCERT.NL, het Computer Emergency Response Team van de Nederlandse overheid, om te bepalen of er overheidsinstanties of andere belangrijke instanties met een publieke of vitale taak nog kwetsbaar zijn. ZIe ook het factsheet van GOVCERT.NL “De Kaminsky Code” (PDF), vernoemd naar de ontdekker van het DNS-lek.

Voor de ISP’s en telco’s die nog steeds niet gepatcht hebben, nog het volgende: PATCHEN NU!

Update 12:30 uur: Zie voor verdere informatie de reactie van SIDN in de comments!